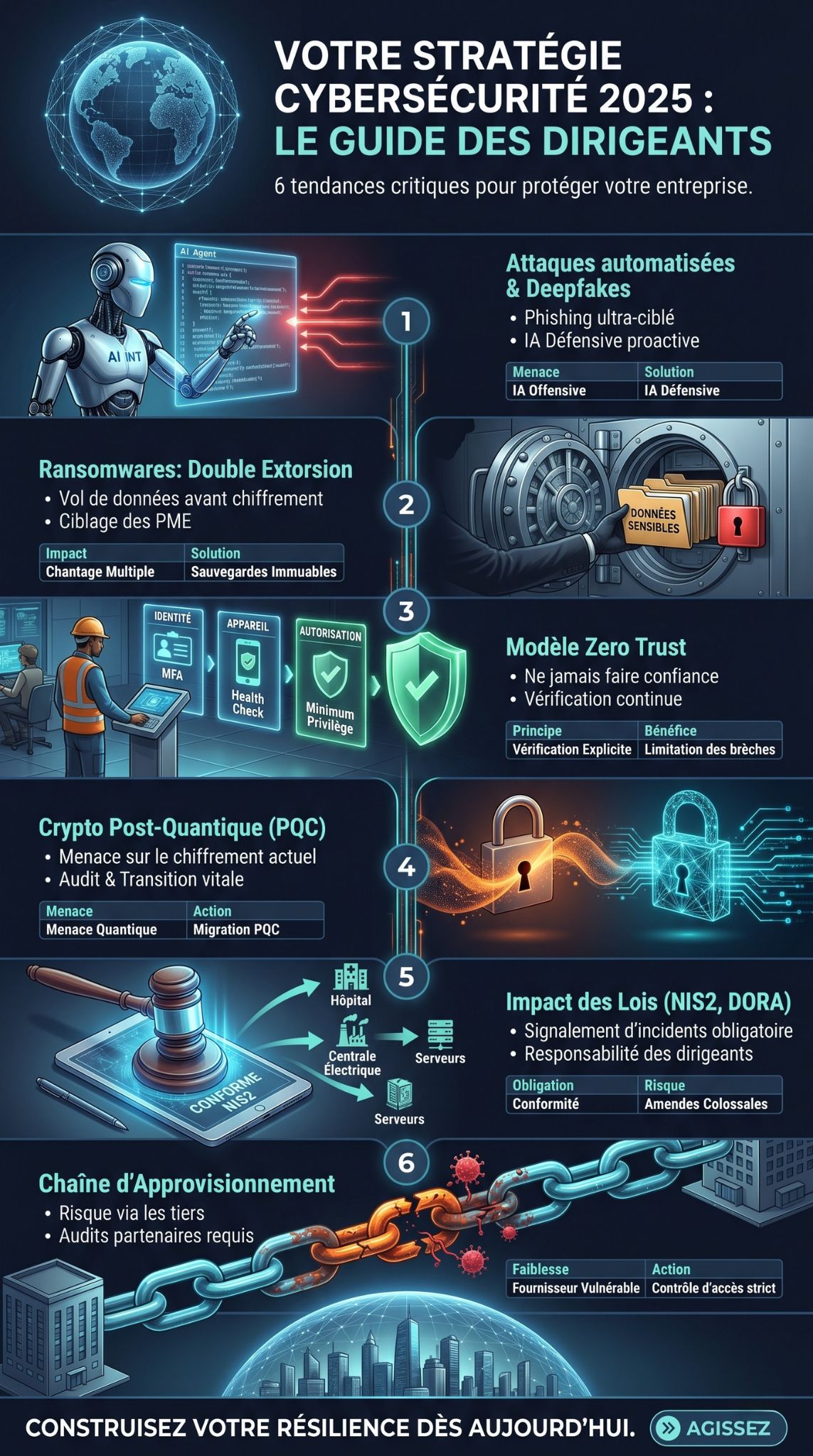

6 tendances en cybersécurité auxquelles chaque entreprise doit se préparer en 2025

Le monde numérique évolue à une vitesse vertigineuse. Les cybermenaces deviennent plus intelligentes, plus rapides et beaucoup plus difficiles à détecter. Pour survivre dans ce nouvel écosystème, connaître les tendances cybersécurité n’est plus une simple option, c’est une nécessité vitale. L’année 2025 marque un véritable tournant avec l’émergence de l’intelligence artificielle autonome et des réglementations européennes strictes.

Les entreprises, des PME aux multinationales, sont désormais des cibles de choix pour des cybercriminels hautement organisés. Ne pas se préparer à ces nouvelles réalités expose votre activité à des pertes financières dévastatrices. Il est temps de repenser vos stratégies de défense.

Ce guide complet explore les principales tendances cybersécurité qui redéfinissent l’année 2025. Vous découvrirez comment protéger vos données, renforcer votre résilience et transformer ces défis numériques en véritables avantages compétitifs.

Pourquoi anticiper ces enjeux stratégiques ?

Les cybercriminels n’agissent plus de manière isolée. Ils fonctionnent aujourd’hui comme de véritables entreprises multinationales. Le rapport de mi-année 2025 de Deloitte souligne une professionnalisation accrue des attaques. Les réseaux criminels vendent désormais des “kits d’attaque” prêts à l’emploi sur le dark web.

Cette industrialisation du piratage abaisse les barrières à l’entrée. N’importe qui peut désormais lancer une cyberattaque sophistiquée. De plus, l’adoption rapide de nouveaux outils technologiques élargit la surface d’attaque des entreprises. Chaque nouvel appareil connecté ou logiciel cloud représente une potentielle faille de sécurité.

Anticiper ces évolutions permet de passer d’une sécurité réactive à une posture proactive. Vous ne subissez plus les attaques, vous les bloquez avant qu’elles n’atteignent vos systèmes critiques. Une bonne préparation garantit la continuité de vos opérations et protège la réputation de votre marque auprès de vos clients.

Vue d’ensemble des nouvelles menaces

Avant de plonger dans les détails, voici un résumé rapide des six défis majeurs de l’année.

| Tendance | Impact Principal sur l’Entreprise | Priorité d’Action |

| IA Agentique | Attaques automatisées et deepfakes ultra-réalistes | Élevée |

| Ransomwares | Extorsion multiple et ciblage des PME | Élevée |

| Zero Trust | Fin de la confiance implicite dans les réseaux | Moyenne – Élevée |

| Risque Quantique | Menace sur les chiffrements de données actuels | Moyenne (Long terme) |

| Conformité (NIS2) | Sanctions financières en cas de non-respect | Très Élevée |

| Supply Chain | Vulnérabilités via les partenaires et fournisseurs | Élevée |

Les 6 tendances cybersécurité à surveiller de près

Tendance 1 : L’intelligence artificielle agentique et les attaques automatisées

L’intelligence artificielle (IA) franchit un nouveau cap en 2025 avec les “IA agentiques”. Ces systèmes autonomes peuvent prendre des décisions complexes sans intervention humaine. Malheureusement, les cybercriminels utilisent déjà ces outils pour créer des campagnes de phishing ultra-ciblées et des deepfakes indétectables.

Les pirates utilisent des outils comme WormGPT pour générer des malwares adaptatifs. Ces logiciels malveillants modifient leur propre code pour échapper aux antivirus traditionnels. Pour se défendre, les entreprises doivent combattre le feu par le feu. Elles doivent intégrer des solutions de sécurité propulsées par l’IA pour détecter les comportements anormaux en temps réel. L’IA défensive devient le seul rempart efficace contre l’IA offensive.

| L’IA dans les attaques (Hackers) | L’IA dans la défense (Entreprises) |

| Création de phishing parfait sans fautes | Analyse comportementale en temps réel |

| Deepfakes vocaux pour usurper des identités | Détection automatisée des anomalies réseau |

| Malwares qui s’adaptent aux antivirus | Réponse autonome et isolation des menaces |

Tendance 2 : L’évolution fulgurante des ransomwares vers la double extorsion

Les rançongiciels, ou ransomwares, restent l’une des tendances cybersécurité les plus dangereuses de 2025. Les groupes criminels comme Qilin ont fait évoluer leurs tactiques. Ils ne se contentent plus de bloquer vos ordinateurs. Ils volent d’abord vos données confidentielles.

C’est ce qu’on appelle la double, voire la triple extorsion. Si vous refusez de payer pour débloquer vos systèmes, les pirates menacent de publier vos secrets industriels ou les données de vos clients. Les PME, souvent moins protégées, sont devenues les cibles privilégiées. Pour contrer cela, il faut absolument segmenter les réseaux et systématiser les sauvegardes hors ligne (immuables).

| Méthode Classique | Nouvelle Méthode (2025) | Parade Recommandée |

| Chiffrement des fichiers | Vol des données AVANT le chiffrement | Sauvegardes immuables hors ligne |

| Demande de rançon simple | Menace de divulgation publique | Chiffrement interne des données sensibles |

| Ciblage des grandes firmes | Ciblage massif des PME vulnérables | Formation anti-phishing des employés |

Tendance 3 : L’adoption massive et obligatoire du modèle Zero Trust

Le temps où l’on faisait aveuglément confiance aux utilisateurs connectés au réseau de l’entreprise est révolu. En 2025, le modèle “Zero Trust” (Aucune Confiance) s’impose comme le standard de sécurité incontournable. Le principe est simple : ne faire confiance à personne, vérifier systématiquement tout le monde.

Avec le télétravail hybride et l’utilisation généralisée du Cloud, le périmètre de sécurité de l’entreprise n’existe plus vraiment. Le Zero Trust exige une vérification constante de l’identité de l’utilisateur, de l’état de son appareil et de son niveau d’autorisation. Si un pirate vole un mot de passe, le modèle Zero Trust limitera ses mouvements, empêchant ainsi la compromission globale du système.

| Pilier du Zero Trust | Explication Pratique | Bénéfice Direct |

| Vérification Explicite | Authentification multifacteur (MFA) systématique | Bloque les accès par mots de passe volés |

| Moindre Privilège | L’employé n’accède qu’aux données nécessaires | Limite les dégâts en cas de piratage d’un compte |

| Supposition de Faille | Surveiller le réseau comme s’il était déjà infiltré | Détection ultra-rapide des mouvements suspects |

Tendance 4 : La préparation vitale à la cryptographie post-quantique

L’informatique quantique avance à grands pas. D’ici quelques années, ces superordinateurs seront capables de casser instantanément les algorithmes de sécurité qui protègent nos données actuelles. Ce n’est pas de la science-fiction, c’est une menace très sérieuse pour l’avenir.

Les cybercriminels pratiquent déjà le “Store Now, Decrypt Later” (Stocker maintenant, décrypter plus tard). Ils volent des données chiffrées aujourd’hui pour les lire dès que les ordinateurs quantiques seront disponibles. Les entreprises doivent commencer à auditer leurs systèmes de chiffrement dès 2025. La migration vers des protocoles cryptographiques post-quantiques (PQC) doit figurer sur la feuille de route des directeurs informatiques.

| Concept | Définition | Action Requise en 2025 |

| Chiffrement Classique | Algorithmes actuels (RSA, AES) bientôt obsolètes face au quantique. | Identifier les données protégées par ces méthodes. |

| Attaque SNDL | Les pirates volent et stockent les données chiffrées pour plus tard. | Renforcer les barrières d’accès aux bases de données. |

| Crypto Post-Quantique | Nouveaux algorithmes résistants aux ordinateurs quantiques. | Lancer des audits pour planifier la transition. |

Tendance 5 : L’impact des nouvelles réglementations comme NIS2 et DORA

L’année 2025 est marquée par un raz-de-marée réglementaire en Europe et dans le monde. Les gouvernements forcent les entreprises à muscler leur cybersécurité. La directive européenne NIS2 (Network and Information Security) et le règlement DORA (pour le secteur financier) entrent pleinement en application.

Ces lois imposent des règles strictes en matière de gestion des risques et de signalement des incidents. Les dirigeants peuvent désormais être tenus personnellement responsables en cas de négligence avérée. Les amendes pour non-conformité sont colossales. L’audit de vos pratiques de sécurité et la mise aux normes ne peuvent plus être repoussés.

| Réglementation | Secteurs Concernés | Exigence Principale |

| Directive NIS2 | Énergie, Transports, Santé, Services numériques, etc. | Signalement rapide des incidents et audits réguliers. |

| Règlement DORA | Banques, Assurances, Fintechs. | Résilience opérationnelle et tests d’intrusion poussés. |

| AI Act (UE) | Toute entreprise développant ou utilisant de l’IA. | Évaluation stricte des risques liés aux algorithmes. |

Tendance 6 : La sécurisation impérative de la chaîne d’approvisionnement

Votre entreprise est peut-être bien protégée, mais qu’en est-il de vos partenaires ? Les cybercriminels ciblent de plus en plus les chaînes d’approvisionnement logicielles. Ils attaquent un fournisseur mal sécurisé pour s’infiltrer chez ses clients, comme l’a prouvé la célèbre affaire SolarWinds.

En 2025, la gestion des risques liés aux tiers est une priorité absolue. Vous devez exiger des garanties de sécurité strictes de la part de vos prestataires, sous-traitants et éditeurs de logiciels. L’intégration de clauses de cybersécurité dans vos contrats et la réalisation d’audits externes deviennent des pratiques standards.

| Zone de Vulnérabilité | Risque Potentiel | Mesure de Protection |

| Éditeurs de Logiciels | Mise à jour malveillante infiltrant vos systèmes | Vérification stricte des signatures de code |

| Prestataires externes | Piratage de vos données via leur réseau | Accès très limités et surveillés (Zero Trust) |

| Outils Open Source | Faille cachée dans un composant gratuit | Scan automatique des vulnérabilités logicielles |

Conclusion

L’année 2025 exige un changement de mentalité radical. La sécurité informatique n’est plus le problème exclusif du service informatique ; c’est un enjeu majeur pour la direction générale. De l’intelligence artificielle aux menaces quantiques, le paysage numérique évolue rapidement.

Ignorer ces tendances cybersécurité expose votre organisation à des crises majeures, tant financières que réputationnelles. À l’inverse, adopter une approche proactive renforcera la confiance de vos clients et partenaires. N’attendez pas la prochaine cyberattaque pour agir. Auditez vos systèmes, formez vos équipes, déployez le modèle Zero Trust et mettez-vous en conformité avec les nouvelles lois. La sécurité de votre avenir numérique commence dès aujourd’hui.

FAQ (Foire Aux Questions)

Qu’est-ce que l’IA agentique en cybersécurité ?

L’IA agentique désigne des systèmes d’intelligence artificielle capables de fonctionner de manière autonome. En cybersécurité, elle est utilisée par les pirates pour créer des attaques sophistiquées sans intervention humaine, mais aussi par les défenseurs pour détecter et neutraliser les menaces en temps réel.

Les PME sont-elles vraiment concernées par les cyberattaques en 2025 ?

Absolument. Les PME sont devenues les cibles principales des ransomwares. Les cybercriminels savent qu’elles ont généralement des budgets de sécurité plus faibles que les grandes entreprises, ce qui en fait des proies faciles et lucratives.

Qu’est-ce que la directive européenne NIS2 ?

NIS2 est une législation européenne visant à élever le niveau de cybersécurité global. Elle oblige les entreprises de secteurs critiques et essentiels (santé, énergie, transports, numérique) à mettre en place des mesures de sécurité strictes et à signaler les incidents sous peine de lourdes sanctions financières.

Pourquoi le modèle “Zero Trust” est-il si important ?

Avec le cloud et le télétravail, le réseau de l’entreprise n’a plus de frontières physiques. Le Zero Trust garantit que chaque accès est vérifié en permanence, limitant ainsi considérablement l’impact si un pirate parvient à voler les identifiants d’un employé.

Comment puis-je protéger mon entreprise face à la tendance de la “double extorsion” ?

La meilleure défense consiste à chiffrer vos propres données sensibles en interne et à maintenir des sauvegardes hors ligne immuables. Ainsi, même si les données sont volées, elles restent illisibles pour les pirates, et vous pouvez restaurer vos systèmes sans payer de rançon.